اوراکل والت (Oracle Vault)

شرکت رایان نیک تجهیز

اوراکل والت به دسترسی افراد مجاز نظارت می کند

اوراکل والت (Oracle Vault) شرکت ایمن تصویر امرتات

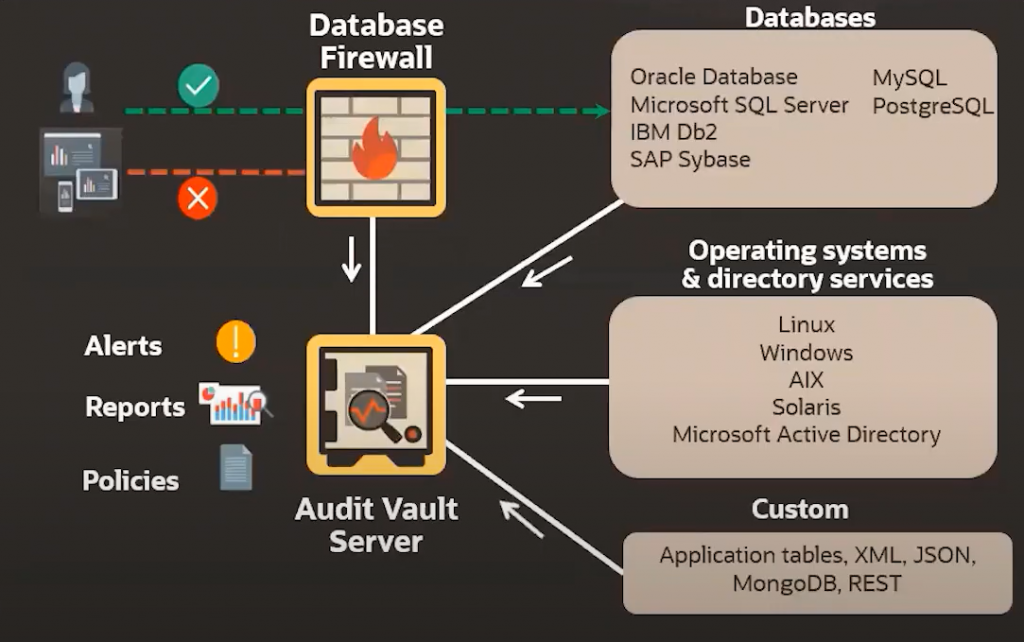

شرکت اوراکل برای افزایش امنیت پایگاه های داده محصولات متنوعی را ارائه کرده است. از جمله این محصولات می توان به فایروال پایگاه داده اوراکل(Oracle Database Firewall)، اوراکل والت(Oracle vault) و TDE(Transparent Data Encryption) اشاره کرد. همه این محصولات در کنار هم مکملی هستند تا کنترل های امنیتی در پایگاه داده را به حداکثر برسانند.

سوءاستفاده از اکانت کاربران پایگاه داده که دسترسی بالایی به اطلاعات دارند یکی از مرسوم ترین روش های مهم دزدی و نفوذ به پایگاه های داده توسط هکرها و افراد سودجو است. از همین رو محصول اوراکل والت با کنترل های امنیتی که درپایگاه داده ایجاد می کند موجب می شود داده ها از دسترسی های غیرمجاز مصون بماند.

اوراکل والت چیست؟

اوراکل والت به دسترسی افراد مجاز نظارت می کند. همانطور که می دانیم در سازمان ها با توجه به نقش های سازمانی، بخشی از افراد اجازه دارند تا به اطلاعات موجود در پایگاه های داده، سطح دسترسی بسیار بالایی داشته باشند اما این دسترسی ها اگر به صورت گسترده و بی هیچ محدودیتی باشد راه های ورود انواع ویروس ها و حملات مخرب به پایگاه داده را به وجود می آورد.

از همین رو با کمک اوراکل والت می توان دسترسی همه کاربران از جمله ادمین های پایگاه داده را محدود کرد برای مثال آن ها نمی توانند اطلاعات حساس سایر همکاران خود مانند میزان دریافتی حقوق را متوجه شوند.

Oracle Vault، کنترلهای امنیتی قدرتمندی برای کمک به حفظ دادههای سازمان ها، در برابر دسترسیهای غیرمجاز ارائه نموده است که با الزامات مقرراتی و حریم خصوصی سازگار می باشد. این کنترلها را میتوان به گونه ای گسترش داد که دسترسی به دادههای حساس توسط مدیران ارشد با امتیازهای ویژه، قادر باشند تا مسیر های ناامن را مسدود کرده و عملیاتهای حساس پایگاه داده را با استفاده از صدور مجوز، کنترل نمایند. امنیت مراکز داده را میتوان از طریق تحلیل امتیازها و نقشها افزایش داد. علاوه بر آنکه Oracle Vault، محیطهای پایگاه دادهی موجود را بهنحوی شفاف، ایمن می نماید که تغییرات پرهزینه و زمانبر برنامهها را نیز از میان برمیدارد.

در اوراکل والت با استفاده از مجوز دسترسی های چند عاملی می توان دسترسی غیرمجاز کاربران ممتاز به داده های برنامه ها را جلوگیری کرد و فعالیت های حساس درون پایگاه داده را کنترل کرد.

اوراکل والت برای ایجاد این محدودیت ها از پروتکل Oracle Database Vault Realms استفاده می کند که به اختصار به آن Realms گفته می شود. این پروتکل یک محیط کاربری بسیار محدود در پایگاه داده ایجاد می کند تا علاوه بر محدود کردن دسترسی کاربران به همه اطلاعات داخلی پایگاه داده، بتوانند فعالیت های منظم کاری خود را انجام دهند.

مهم ترین ویژگی های اوراکل والت:

- اجرای قوانین امنیتی برای نظارت بر فعالیت ها

- نظارت مدیر ارشد بر داده های حساس

- ایجاد یک مسیر قابل اطمینان برای دسترسی

- مسدود کردن مسیر های ناامن به مراکز داده

- پشتیبانی داخلی از PostgreSQL

- پشتیبانی Oracle Database RAC

- اتصال NIC برای افزایش توان ترافیک

- جمع آوری ترافیک SQL در دستگاه میزبان

- احراز هویت LDAP/Active Directory

سایر امکانات اوراکل والت جهت ارائه گزارش ها به مدیران

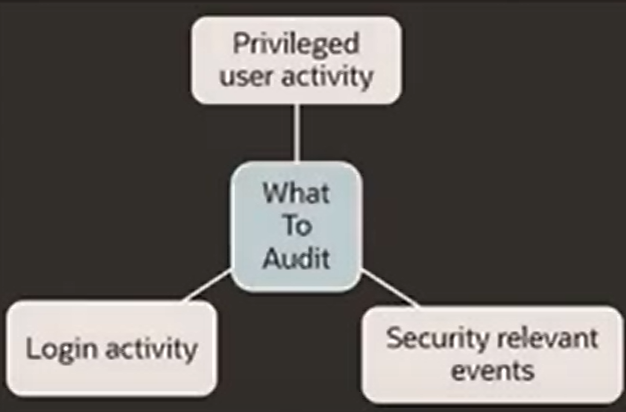

- مدیریت دسترسی های مدیران ارشد در خصوص فعالیت کاربران

- کنترل رویداد های مرتبط در خصوص امنیت پایگاه داده

- بررسی ورود های انجام شده به مراکز داده

- پیگیری فعالیت های غیرعادی

- رسیدگی به ورود های ناموفق با توجه به دلایل آن ها

- مدیریت و اجرای Oracle Key Vault

- تأمین امنیت، قابلیت اشتراکگذاری و مدیریت کلیدها و اطلاعات محرمانه برای سازمانها

- برنامهریزی برای پشتیبانگیری خودکار در یک موقعیت مکانی Remote

- ارائه گزارش ها و هشدارها

نحوه نظارت اوراکل والت بر ترافیک ورودی و خروجی برای کنترل دسترسی ها

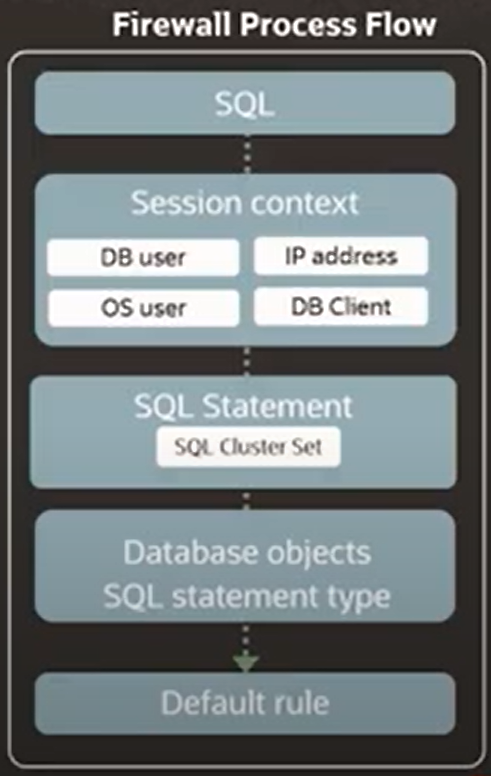

برای اینکه SQL Server تمامیت داده ها (data integrity) را برای خواندن و نوشتن به کار ببرد، از قفل هایی استفاده می کند، بطوریکه تنها یک فرایند در هر زمان کنترل داده را دارد. وقتی قفل ها برای یک مدت طولانی حفظ می شود باعث مسدود شدن (blocking) می شوند یعنی یک فرایند باید منتظر اتمام فرایند دیگر با داده شود و قبل از اینکه فرایند دیگر بتواند ادامه پیدا کند، قفل را آزاد کند. این ساختار می تواند امکانات زیر را در اختیار ما قرار دهد:

- دسترسی بر اساس پیش زمینه هایی از برنامه مشخص می شود.

- نظارت و هشدار در خصوص تردد های غیرمجاز

- گزارش اختلال در خصوص ترافیک داده ها

- گزارش کامل از فعالیت های SQL

ساختار گزارش دهی( Reporting) اوراکل والت

ساختار گزارش دهی با توجه به قابلیت تنظیم و برنامه ریزی، می تواند در خصوص گزارش گیریLog های تمامی فعالیت ها و عملیات هایی که بر روی پایگاه های داده انجام می شود یا حتی توسط خود پایگاه داده انجام می شود ثبت شده و نتایج را در قالب یک فایل مجزا از پایگاه داده اصلی ذخیره کند. در واقع درTransaction Log ها اطلاعات و داده های موجود در پایگاه های داده در هر تراکنش یا تبادلی که انجام می شود وجود دارد و شما می توانید در صورت نیاز اطلاعات مورد نیاز برای بازگرداندن تغییرات به حالت اولیه، قبل از انجام تراکنش ها از همین Transaction Logها بیرون بیاورید. زمانیکه قرار است در یک پایگاه داده، یک تراکنش یا Transaction انجام شود، وضعیت فعلی قبل از تراکنش پایگاه داده مورد نظر در Transaction Logها ذخیره می شود و در صورت نیاز شما می توانید وضعیت اطلاعات و داده های خود را به حالت قبل از انجام عملیات Undo یا Rollback کنید.

Oracle vault داده های موردنظر را از پایگاه داده دریافت کرده و با توجه به log های موجود می تواند ترافیک را کنترل و نظارت کند و در نهایت یک گزارش و یا هشدار در خصوص موارد مشکوک در پایگاه داده ارائه کند. این ویژگی منحصربفرد باعث شده است که سازمان ها در کمترین زمان، مشکلات به وجود آمده را شناسایی کنند.

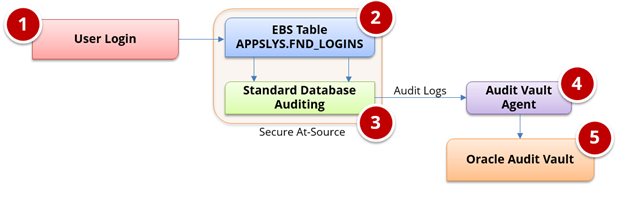

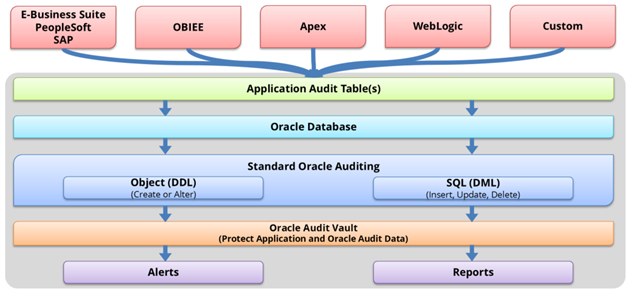

در اکثر ساختارها و برنامه های کاربردی، امنیت داده به عنوان یک مزیت کلیدی به حساب می آید وOracle Audit Vault این مسئله را به صورت شفاف ارائه می کند. برای بهره گیری از این سیستم باید از نرم افزارهایی همچونOracle E-Business Suite یا SAP استفاده کرد. در حالیکه جداول گزارش گیری ممکن است گزارش های تکراری ایجاد کنند، Oracle vault این اطمینان را در خصوص تمامی داده ها و روند Reporting، به مراکز داده می دهد که نیازی به کپی و یا تکرار بی مورد گزارش ها نیست.

SAP توانایی ثبت تمامی ورودهای کاربران چه موفق و چه ناموفق را دارد. از طرفی Oracle Audit Vault اطلاعات مربوط به دسترسی ها و ورود هایی که انجام شده است را جمع آوری می کند. در صورت حذف یا بروزرسانی این اطلاعات،Audit Vault هشدار داده و رویداد را گزارش می کند.

جمع بندی

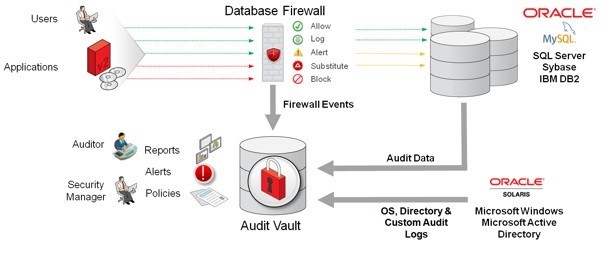

دو ابزار Oracle Audit Vault وfirewall database ترافیک پایگاه داده را بررسی و اقدامات لازم در خصوص مسدود کردن تهدیدها، بهبود تجمیع داده ها برای حسابرسی از مراکز داده و نظارت انجام می دهند. کنترلهای بازدارنده جهت مسدود کردن کاربران و مدیران پایگاه های داده با دسترسی بالا و همچنین پیشگیری از دسترسی آنها به دادههای حساس پایگاه داده باعث شده است که این ساختار در میان سازمان های بزرگ به جایگاه بالایی برسد. همچنین ممنوع کردن دسترسی به Object های حساس برنامه در طول دورههای تعمیر و نگهداری و حتی تهدیدهای سایبری مورد توجه مدیران ارشد قرار گرفته است.